В последние месяцы IT-эксперты отмечают необычно активную волну кибератак на российские компании и образовательные учреждения, происходящую преимущественно в ночное время. Согласно информации от «Лаборатории Касперского», киберпреступники действуют с высокой точностью и профессионализмом, их усилия во многом сконцентрированы на атаке технических вузов и крупных предприятий. За этой кампанией, начавшейся в декабре 2024 года и продолжающейся по сей день, стоит хорошо вооруженная международная хакерская группа, называющая себя «Библиотечные призраки».

Ночная активность неизвестных злоумышленников

Эксперты по информационной безопасности из «Лаборатории Касперского» смогли выявить необычные паттерны атак на российских пользователей: большинство случаев происходят в промежутке между часом ночи и пятью утра по местному времени. Злоумышленники тщательно выбирают временной промежуток, когда сотрудники находятся вне офисов и мониторинг слабее, что увеличивает их шансы на успех и снижает оперативность обнаружения.

Крупнейшие российские предприятия и университеты перестали быть исключением — «Библиотечные призраки» целенаправленно атакуют структуры, где обрабатывается большое количество ценных данных. Под удар попадают сотни организаций по всей стране, что свидетельствует о высоком уровне организации, технологической продвинутости и серьезном подходе злоумышленников.

«Лаборатория Касперского» — признанный лидер интернета безопасности не только в России, но и на мировом рынке. За счет регулярного анализа угроз и непрерывных исследований специалисты быстро реагируют на появление новых вредоносных программ и разрабатывают передовые методы защиты, во многом опережая киберугрозы и помогая пользователям справляться с самыми сложными задачами.

Сценарий атак: поэтапный подход

По данным исследователей, атаки «Библиотечных призраков» начинаются с рассылки тщательно подготовленных фишинговых сообщений. В письмах обычно содержатся защищенные паролем архивы, которые пользователи открывают, будучи уверенными в их надежности. После активации скрытого файла на компьютер или ноутбук загружается вредоносная программа, способная удаленно управлять устройством жертвы.

Симптомы заражения проявляются в ночные часы: вирус начинает работать с учетными записями пользователя, собирать пароли, а также охотиться за ключами от криптовалютных кошельков. После отправки украденной информации на удаленные сервера, программа удаляет все следы своего присутствия для минимизации риска обнаружения. Но на этом атака не заканчивается: на следующем этапе вредонос загружает в систему программу-майнер, которая позволяет хакерам использовать ресурсы зараженного компьютера для добычи криптовалюты. Как только цели достигнуты, вирус самоуничтожается, сбрасывая все признаки воздействия на систему.

Подобная стратегия показывает, что у киберпреступников не только глубокое понимание современных технологий, но и четкий план по извлечению выгоды из каждой атаки, будь то финансовый профит или доступ к важнейшей интеллектуальной собственности.

На кого направлены ночные взломы

Большинство атак приходятся на сотрудников промышленных структур и технических высших учебных заведений. Проникновение во внутренние сети предприятий и учебных центров дает хакерам возможность получить доступ к ценнейшей информации, связанной с научными открытиями, технологиями и внутренней документацией. «Библиотечные призраки» используют полученные данные не только для моментальной выгоды, но и потенциально для дальнейшей продажи или внедрения новых вредоносных решений.

Слаженные действия группы, автоматизация процесса и маскировка под обычное сетевое взаимодействие значительно осложняют своевременное выявление инцидентов, а высокий уровень анонимности делает расследование особенно трудоемким. Тем не менее, благодаря постоянному взаимодействию с ведущими экспертами и обновлению антивирусных продуктов, российские предприятия и ВУЗы всё увереннее реагируют на новые вызовы и повышают общую киберустойчивость.

Современный майнинг: умно и незаметно

Майнинг криптовалюты становится выгодным дополнительным заработком для хакеров после успешного внедрения вируса. При этом основные вычисления осуществляются за счёт ресурсов атакованных устройств. Злоумышленники используют продуманные схемы для максимизации прибыли, оставляя минимальный след для отследования подобной деятельности.

Такая многоступенчатая атака сочетает финансовую выгоду и получение чувствительных данных, что делает противодействие «Библиотечным призракам» исключительно важной задачей для современных компаний и образовательных учреждений. Повышение осведомлённости сотрудников о новых методах социальной инженерии и внедрение обновленных IT-протоколов значительно уменьшает риски атак.

Позитивные тенденции в кибербезопасности

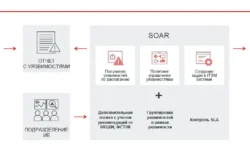

Несмотря на сложность и изощрённость атак, современные решения от «Лаборатории Касперского» и других отечественных IT-компаний обеспечивают надёжную защиту от большинства актуальных киберугроз. Постоянная работа по модернизации систем обнаружения, использование искусственного интеллекта и большая просветительская деятельность в организациях дают положительные результаты. Уровень защищённости отечественных предприятий и вузов растёт с каждым месяцем, а оперативная реакция и предиктивные технологии позволяют быстро блокировать векторы враждебных воздействий.

В современной цифровой среде внимательное отношение к безопасности и сотрудничество с опытными экспертами позволяют быть уверенными в стабильно высоком уровне информационной защищённости, независимо от активности хакеров и сценариев их атак.

Криптоджекинг — современная киберугроза, основанная на нелегальном использовании вычислительных ресурсов устройств пользователей для майнинга криптовалюты. Мошенники применяют вредоносные программы, чтобы получить доступ к компьютерам, ноутбукам или мобильным гаджетам, а затем тайно используют их мощности для собственного обогащения. В большинстве случаев владелец устройства может отметить небольшое замедление работы, однако чаще всего не связывает это с посторонним вмешательством. Скрытый характер кибератаки делает обнаружение криптоджекинга сложной задачей для обычных пользователей.

В последние годы злоумышленники научились максимально маскировать свои действия, снижая вероятность выявления атаки. Так, киберпреступные группировки, например, известные как «Библиотечные призраки», нередко осуществляют свои операции в ночное время. Именно ночью, когда внимание пользователей и системных администраторов снижается, шансы на то, что подозрительная активность останется незамеченной, максимально велики. Увеличенные счета за электроэнергию или внезапное торможение работы компьютерной техники зачастую становятся первыми тревожными сигналами.

Злоумышленники используют различные методы внедрения вредоносного ПО. Один из популярных способов — заражение ресурсов в интернете. При посещении зараженного сайта на устройство пользователя может попасть скрипт для скрытого майнинга. Как только программа активируется, загрузка процессора или видеокарты (CPU или GPU) резко возрастает, порой достигая максимальных значений. Этот признак может послужить поводом для проверки системы на наличие вредоносных процессов и принятия своевременных мер защиты.

Новые подходы к защите персональных данных

С наступлением 30 мая 2025 года в России начал действовать федеральный закон, значительно ужесточающий требования в отношении безопасности персональных данных. Теперь организации и операторы информации несут повышенную административную ответственность за любые инциденты, связанные с несанкционированной передачей сведений о гражданах. Документ появился на официальной правовой платформе, и с этого момента операторы обязаны следить за надежностью обработки персональных данных гораздо внимательнее.

Существенно увеличились размеры штрафов за несоблюдение правил безопасности информации. Для частных лиц теперь штрафы составляют от 5 до 10 тысяч рублей вместо прежних 500–1000 рублей. Должностные лица, допустившие нарушения, заплатят от 10 до 50 тысяч рублей, а компании — от 50 до 100 тысяч рублей. Такие меры стимулируют ответственный подход к обеспечению информационной защиты и минимизации рисков случайной или преднамеренной утечки данных.

Защита государственной тайны — особое внимание

Нарушения, связанные с утечкой информации, относящейся к государственной тайне, выделены в отдельную категорию и наказываются более строго. Так, для граждан предусмотрены штрафы от 10 до 20 тысяч рублей, для должностных лиц — от 20 до 50 тысяч, а компании рискуют заплатить от 50 до 100 тысяч рублей. Эти изменения призваны усилить дисциплину и настороженность при обращении с важными сведениями, имеющими стратегическую значимость для страны.

Контроль за сертификацией ИТ-средств

Еще одной сферой обновлений в законодательстве стала сертификация информационных систем, баз данных и средств защиты. Использование несертифицированных программ или оборудования теперь карается высокими штрафами: частные лица могут получить санкцию в размере от 5 до 10 тысяч рублей, должностные лица — от 10 до 50 тысяч рублей, а для организаций эта сумма составляет от 50 до 100 тысяч рублей. Усиление контроля за применяемыми технологиями помогает создавать общую культуру безопасности, где каждый пользователь и компания ответственно относятся к выбору решений.

Особое внимание уделено средствам защиты информации, которые связаны с государственной тайной. Должностные лица в случае нарушений заплатят от 20 до 30 тысяч рублей, а организации — до 100 тысяч. При обнаружении таких нарушений действует процедура конфискации несертифицированных ИТ-средств, что дополнительно мотивирует компании и отдельных специалистов неукоснительно следовать установленным требованиям и поддерживать должный уровень кибербезопасности.

Итоги: значение новых мер для цифровой безопасности

Современные угрозы, такие как криптоджекинг, диктуют необходимость постоянного внимания к обеспечению цифровой безопасности как частных лиц, так и организаций. Рост административной ответственности за нарушения демонстрирует стремление государства создать комфортную и надежную цифровую среду для граждан и бизнеса. Новые правила призваны сократить риск утечек данных, а также повысить осведомленность и ответственность пользователей. Внедрение современных стандартов защиты информации становится залогом успешного развития технологий, а внимательное отношение к вопросам безопасности — ключом к уверенному пользованию всеми преимуществами цифрового мира.

С последних месяцев киберневидимки активизировались, разрушая привычные барьеры цифровой безопасности России. Новые законодательные барьеры, которые спешно выдвигают авторы закона, возникли не случайно: над страной сгущаются тучи киберугроз, а война в киберпространстве приобретает невиданные масштабы.

Взрывной рост инцидентов

Всплеск кибератак становится реальностью, пугающей госструктуры и крупные организации. Специалисты фиксируют лавину ИТ-ЧП после старта специальной военной операции России на Украине. Враги охотятся за секретной информацией, открывают лазейки в системах, которые многие считали неприступными. Нет больше иллюзий: несанкционированный доступ к данным и паралич важных сервисов — уже повседневность для тех, чья работа связана с обработкой сведений ограниченного доступа.

Невидимая битва за информацию

Каждый новый инцидент — не случайность, а тщательно спланированная атака, цель которой — сломить оборону и получить доступ к жизненно важным сведениям. Государство отвечает законодательной реформой, чтобы страны, компании, ведомства сумели устоять перед киберпреступниками. Теперь ответственность ужесточена, перемирие невозможно: за попытками проникновения стоят серьёзные организации, для которых не существует ни границ, ни моральных ограничений. Впереди — борьба, где ставка выше, чем просто информация: речь идет о целостности стратегических структур страны. Кто одержит верх в этой невидимой войне?

Источник: www.cnews.ru